Anche quest’anno sono stato a Bolzano per la conferenza annuale organizzata da Wuerth-Phoenix riguardante Monitoraggio con prodotti Open Source.

Ho trovato la conferenza molto interessante, con speaker provenienti da tutto il mondo che hanno descritto molti prodotti open source e best practice sul Monitoraggio ma anche strumenti di gestione e configurazione. Una grossa sorpresa rispetto all’evento dell’anno scorso è stata la forte spinta di prodotti alternativi a Nagios per il monitoraggio in particolare Shinken ed icinga hanno ricevuto molti complimenti.

Ma prima di dare qualche dettaglio in più sulle presentazioni due parole sulla ditta che ha ospitato quest’anno circa 400 persone al loro evento assolutamente gratuito, Wuerth-Phoenix realizza e commercializza una appliance che si chiama Neteye, all’interno della quale si trovano molti prodotti Open source tra cui:

Nagios Core, con molti plugin preinstallati, Cacti, OCsInventory, GLPI, NfSen, Nedi, DocuWiki e nella versione più grossa viene distribuito anche OTRS, il tutto integrato con alcune interfacce web di gestione sviluppate da Wuerth-Phoenix stessa.

Dopo i saluti degli organizzatori sono partiti gli interventi veri e propri, le slide sono già online (complimenti !!) quindi se qualche descrizione dei talk attira la vostra attenzione potete approfondire gli argomenti con le slide originali.

Questi gli interventi che mi hanno colpito di più:

Primo intervento:

Olivier Jan, Fondatore della comunità francese per il monitoraggio (F)

Uno dei talk più interessanti a mio avviso, Olivier ha presentato dei tool che secondo lui potrebbero rappresentare il futuro del monitoraggio, la prima considerazione è che il cloud sta facendo crescere esponenzialmente il numero di host e servizi da monitorare cosa che richiede quindi anche un monitoraggio scalabile, o che come si suol dire sia elastico ed estendibile, lui prevede due possibili soluzioni per questo problema:

Icinga installato con il Mod_gearman un broker di eventi (funziona anche con Nagios) che permette di far scalare in maniera orizzontale il numero di server che eseguono i check, mantenendo un solo server centrale di gestione.

Oppure l’alternativa nata per fare questo lavoro: Shinken, questo software è nato da pochi anni ma con l’idea ben precisa di realizzare un monitoraggio compatibile con il cloud, con elementi distinti che si possono replicare e moltiplicare e così far scalare il numero di servizi monitorabili facilmente.

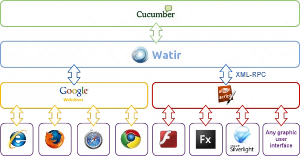

Dopo di che Olivier ha parlato di monitorare l’esperienza finale dell’utente, quindi non solo lo stato dei singoli server/servizi ICT ma la navigazione di un sito web completo verificandone gli output, gli strumenti suggeriti per questi compiti sono:

Cucumber

Watir Webdriver

Sikuli

Non ho mai sentito parlare di questi software, quindi devo sicuramente studiarli, grazie Olivier.

Un altro aspetto interessante del suo intervento è stato per quanto riguarda la gestione dei log, per questo compito Olivier suggerisce 2 strumenti:

1 Logstash

Questo è uno strumento per la gestione di eventi e log. Potete usarlo per raccogliere i log, analizzarli, e conservarli per un uso successivo (come, per esempio la ricerca). Parlando di ricerca, logstash è dotato di un’interfaccia web per la ricerca approfondita di tutti i log.

Alcune delle caratteristiche sono:

- Vari input (AMQP, Syslog, TCP, XMPP, file, Twitter …)

- Filtri e rewrite (data, grep, gelfify, Grok …)

- Varie uscite (AMQP, websockets, Nagios, XMPP, MongoDB …)

- Può agire come un demone di raccolta, agente di trasporto nonché un filtro che può preprocessare o postprocessare i log

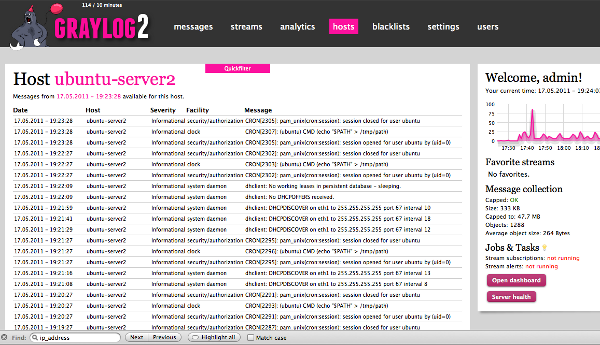

2 graylog2

Graylog2 è un software open source per la gestione dei log che memorizza i log in ElasticSearch. Si compone di un server scritto in Java che accetta i messaggi di syslog via TCP, UDP o AMQP e li memorizza nel database. La seconda parte è un’interfaccia web che consente di gestire i messaggi di log dal vostro browser web.

Caratteristiche:

- Daemon Syslog con possibilità estese (AMQP, GELF …)

- Interfaccia Web per interagire in tempo reale con i log

- ElasticSearch come backend

- MongoDB per prefs

- Streams

- blacklist

- Avvisi (mail, Nagios)

Queste sono alcune delle cose che mi piacevano di più, ma Olivier ha parlato anche di altri software interessanti, verificare le sue diapositive per maggiori informazioni.

Secondo Intervento

Jeffrey Hammond, Principal Analyst Forrester Research (US)

Prima della partenza stavo pensando che un discorso da parte di un analista sarebbe stato veramente noioso … Non potevo essere più nel torto!

Jeffrey ha illustrato alcune interessanti informazioni in merito all’adozione dell’open source da parte delle grande aziende, tracciando nel 2009 l’anno in cui l’OS ha “attraversato il baratro”, diventando la parte più importante del software nella maggior parte delle grandi aziende.

Un numero che mi ricordo è che l’80% della società utilizzano software OS in alcune delle loro fasi (sviluppo, testing, desktop, server, ecc)

Dopo questa prima informazione ha applicato la sua esperienza di analista sulla valutazione di alcuni strumenti di monitoraggio open source, prendendo in conto cose come: numero di sviluppatori, numero di commit al mese, come il codice è commentato, gradimento degli utenti e altri aspetti.

Ha presentato queste informazioni per gli strumenti di monitoraggio più famosi, e per farla breve:

Software di monitoraggio OS in ascesa: Cacti, Shinkend e Icinga

Software di monitoraggio OS in discesa: Zenoss, Hyperic HQ e Groundwork

Come al solito guardate le sue slide per ulteriori informazioni.

Terzo Intervento:

Bernd Erk, Managing Director NETWAYS GmbH (GER)

Questo è stato un altro grande intervento con la presentazione di molti software open source interessanti, l’unica cosa negativa per Bernd è che alcuni dei software erano stati presentati anche nel primo discorso della giornata.

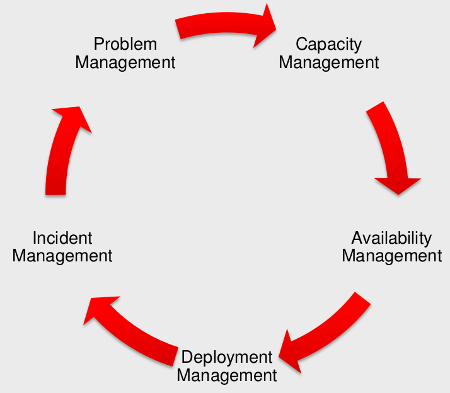

Erk ha presentato il software a partire dal Lifecycle ITIL, presentando quindi diversi software Open Source per ogni fase:

Questa è la lista dei software suggeriti per ogni fase:

Strumenti per il Capacity Management

Strumenti indipendenti

- Cacti

- Munin

- grafite

• Nagios / Icinga Addons

- PNP4Nagios

- inGraph

Tra questi voglio dare un’occhiata a ingraph un software sviluppato da netways.org

Strumenti per l’Availability Management

Addon Business Process per icinga/Nagios

Strumenti per Deployment Management

Puppet

Strumenti di Incident Management

Request Tracker di BestPractical

Strumenti per il Problem management

- Jasper

- Pentaho

- Birt

Personalmente devo dire che queste 3 sono state le presentazioni che mi hanno colpito di più, anche perchè molto conoscevo molto degli altri interventi o li avevo già visti in altri eventi.

Vi consiglio comunque di dare un’occhiata anche agli interventi di

Luca Deri, Founder ntop (I)

Getting more Information on your Network Performance

Talk dove ha presentato i nuovi tool per Deep Packet Inspection (DPI) sviluppati da lui ed il suo team ed integrati in una appliance che si può utilizzare per monitorare a livello di applicazioni usate dagli utenti i flussi di una rete.

Jimmy Conner, Cacti Plugin Architecture (US)

10 Year of Cacti – The latest Evolution of the new Plugins

In questo intervento Jimmy ha presentato lo stato del progetto Cacti e alcuni dei plugins più comunemente utilizzati.

Michael Schwartzkopff, Consultant for high availability systems and network management (SWI)

Network Discovery with NeDi

Un intervento dedicato al prodotto NeDI, un software open source che può fare lo scan dell’intera rete, raccogliere informazioni sui nostri apparati e segnalarci cambi di stato.

Conclusioni

E’ stato un grande evento, i miei complimenti a tutti i relatori ed a Wuerth Phoenix per l’organizzazione, c’erano circa 400 persone che hanno seguito gli interventi, e mi sono divertito a parlare con loro a pranzo, spero di rivedervi il prossimo anno.

Popular Posts:

- None Found